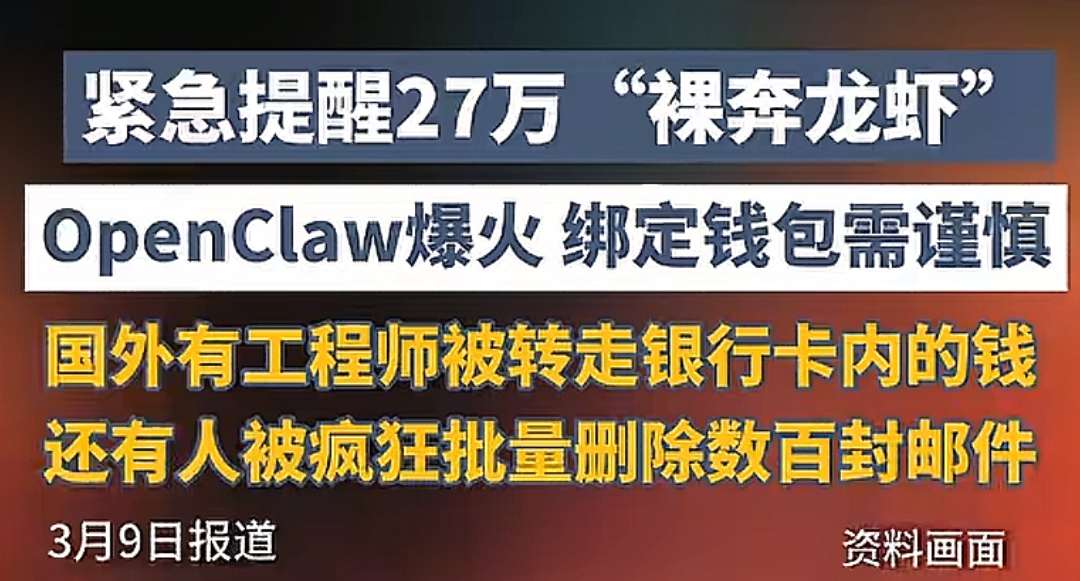

近期,一款名为OpenClaw(曾用名Clawdbot、Moltbot,俗称“小龙虾”)的智能体软件迅速走红,凭借其通过自然语言指令直接操控计算机的强大能力,吸引了大量用户。国内主流云平台纷纷推出便捷的一键部署服务,使其热度持续攀升。

然而,在高效便捷的背后,OpenClaw因其被授予了极高的系统权限(如访问本地文件、读取环境变量、调用外部API等),而其默认安全配置却极为脆弱,正成为网络攻击者的新目标。一旦部署不当,您的系统控制权可能瞬间易主!

四大核心安全风险,不容忽视!

在前期使用中,OpenClaw已暴露出多起严重安全事件,主要风险集中在以下四个方面:

1. 提示词注入攻击:攻击者可在网页中嵌入隐藏的恶意指令,当OpenClaw读取该页面时,可能被诱导泄露您系统中的核心密钥。

2. 灾难性误操作:由于对指令的理解偏差,OpenClaw可能错误地永久删除关键业务数据、重要电子邮件等,造成无法挽回的损失。

3. 恶意插件投毒:多个第三方功能插件(Skills)已被证实为恶意软件。一旦安装,它们会窃取密钥、植入木马,让您的设备沦为黑客的“肉鸡”。

4. 已知漏洞威胁:截至目前,OpenClaw已公开披露多个高、中危安全漏洞。这些漏洞若被利用,将导致系统被完全控制、敏感数据大规模泄露。

潜在损失触目惊心

对个人用户:隐私照片、文档、聊天记录、支付账户、API密钥等敏感信息面临被盗风险。

对企业与机构(尤其是金融、能源等关键行业):核心业务数据、商业机密、代码仓库可能泄露,甚至导致整个业务系统瘫痪,造成难以估量的经济和声誉损失。

立即行动!四大黄金安全准则

为确保安全,我们强烈建议所有正在或计划使用OpenClaw的单位与个人,立即落实以下防护措施:

准则一:强化环境隔离与访问控制

切勿将OpenClaw的管理端口直接暴露在公网。务必启用强身份认证和访问控制策略。建议使用容器等虚拟化技术,对运行环境进行严格隔离,从根本上限制其过高权限。

准则二:加强凭证与操作审计

绝对避免在环境变量中以明文形式存储任何密钥或密码。同时,必须建立完整的操作日志审计机制,对所有行为进行记录和监控。

准则三:严控插件来源与更新

仅从官方或绝对可信的渠道安装经过数字签名验证的扩展程序。务必禁用插件的自动更新功能,手动审核所有更新内容。

准则四:持续关注并快速修复

保持高度警惕,持续关注官方发布的安全公告和补丁更新。一旦有安全更新发布,必须第一时间进行版本升级或安装补丁,防患于未然。

技术革新带来便利,但安全永远是基石。在拥抱像OpenClaw这样的强大工具时,请务必绷紧安全这根弦,谨慎部署,严密防护,方能真正享受智能科技带来的红利。

暂无评论内容